Ada beberapa langkah yang dapat kita lakukan untuk membuat modem indihome kita aman dari gangguan yang tidak kita harapkan. Tutotial ini akan menginformasikan kepada anda agar modem indihome anda aman dari 2 sisi, baik secara internal di lokal jaringan anda misalnya pencuri akses wifi maupun secara eksternal juga agar aman dari gangguan diluar jaringan lokal anda seperti gangguan DDoS, Brute-Force, dan sebagainya:

1. Mode Bridge

Untuk saat ini modem / router yang dipasang di rumah-rumah pelanggan indihome tidak bisa kita ubah sendiri ke mode bridge karena tidak tersedia fitur bridging pada ont, maka untuk keperluan ini kita harus pergi ke plasa telkom agar dibantu teknisi resmi, selanjutnya kita tunggu proses bidging sampai selesai, yah... cara ini memang tidak cukup cepat karena proses bridge tidak bisa dilakukan pada saat itu juga, ada jeda tunggu rata-rata 1x24 jam, bisa juga lebih biasanya kita akan diberitahu via telpon apabila bridge mode udah dilakukan teknisi telkom.

Keunggulan Mode Bridge ini kita bisa dial up PPPoE ke jaringan telkom langsung dari MikroTik kita, dan IP Public langsung tertanam di dalam interface mikrotik kita.

2. DMZ HOST

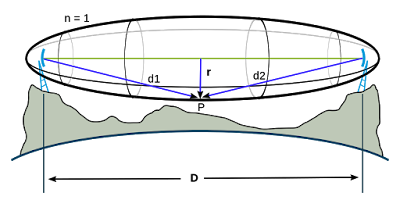

Cara ini lebih praktis daripada mode bridge karena ini tidak perlu bantuan teknisi telkom untuk melakukan setup DMZ HOST [klo bridge mode butuh orang telkom, klo dmz kita bisa set sendiri]. DMZ adalah metode redirect keseluruhan port yang ada di interface WAN pada router indihome ke MikroTik kita. Cara kerjanya hampir sama seperti hal nya port forwarding, bedanya klo port forwarding itu kita harus memetakan port service tertentu satu per satu ke host / node tujuan dan port tertentu.

Letak menu setting DMZ pada setiap router berbeda-beda tergantung tipe dan mereknya, namun pada dasarnya sama saja:

- ZTE F660, Setting DMZ Host terletak pada menu Security

- ZTE F609, Setting DMZ Host terletak pada menu Application

- Huawei HG8245A, Setting DMZ Host terletak pada menu Forward Rules

Setting DMZ pada ONT merek/tipe lain yang tidak saya sebut disini bisa anda cari sendiri, gak jauh dari menu-menu diatas, gampang kok!

| Kedua cara diatas akan membuat aman Router Indihome Anda dari sisi WAN (dari luar jaringan lokal anda), semua permintaan service ssh, telnet, ftp, web yang berasal dari WAN menuju router Indihome Anda akan langsung lari ke MikroTik |

Setelah aman dari sisi WAN, selanjutkan kita buat keamanan dari sisi LAN untuk mencegah ganguan dari internal jaringan kita baik melalui kabel maupun dari WiFi.

3. Matikan WiFi

Fitur keamanan wireless di modem/ont indihome saat ini hanya tersdia protokol wpa dan wpa 2,

4. Drop akses SSH, telnet, ftp, dan web config kepada modem/ont indihome menggunakan mikrotik

(bersambung)............